La clé de la cryptographie asymétrique moderne est de créer une équation facile à résoudre dans une direction mais difficile à inverser par un adversaire dans l’autre sens. Traditionnellement, cela a été fait par l’arithmétique modulaire, où un grand module de premier ordre et un générateur ont été utilisés pour générer une clé, bien qu’il existe plusieurs méthodes pour le faire.

La force de cette fonction à sens unique est mesurée par le moment et la puissance de calcul nécessaire pour l’inverser. L’ECC 256, considéré par beaucoup comme l’une des normes d’or de la cryptographie moderne, prendrait des millions d’années à se fissurer en utilisant l’informatique actuelle et les capacités. Les normes de chiffrement d’aujourd’hui sont plus que suffisantes pour garantir des données en temps réel et historiques dans les appareils IoT.

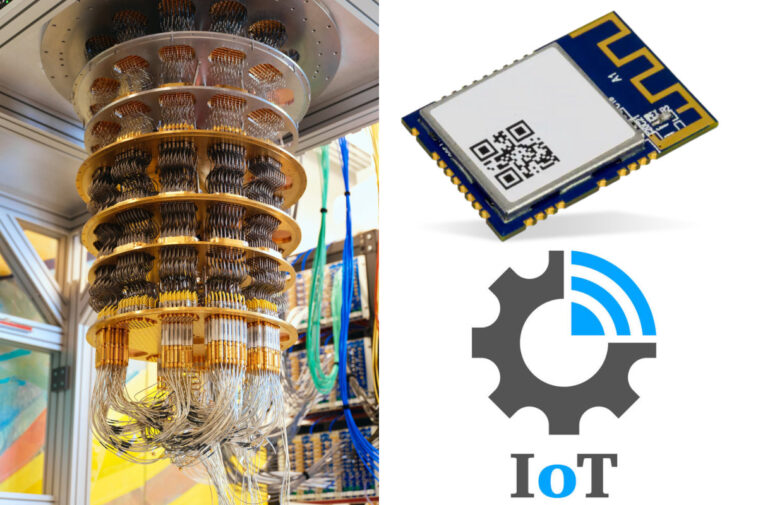

Cependant, alors que nous regardons l’avenir, cela changera. L’Institut national américain des sciences et de la technologie (NIST) et l’Union européenne se préparent pour que les premiers ordinateurs quantiques soient disponibles au début des années 2030. Les ordinateurs quantiques sont un tout nouveau type de machine qui exploite les principes de la mécanique quantique pour résoudre des problèmes complexes qui sont actuellement au-delà de la portée des ordinateurs d’aujourd’hui. Une fois considérée comme de la science-fiction, l’ordinateur quantique se rapproche de plus en plus de la réalité, IBM et Google parmi les sociétés menant la charge.

C’est une excellente nouvelle pour les fabricants de médicaments, les chimistes, les scientifiques des matériaux et d’autres qui utiliseront l’informatique quantique pour faire avancer les progrès de leur domaine. Cependant, c’est une mauvaise nouvelle pour les professionnels de l’IoT et de la sécurité qui s’attendent à voir la cryptographie moderne, comme celle de l’ECC-256, craquées en quelques jours par des ordinateurs quantiques.

Le temps est-il venu pour la sécurité IoT pour préparer les ordinateurs quantiques?

Les chipsets IoT LPWA d’aujourd’hui ont une durée de vie de la batterie de 15 ans. Les compteurs intelligents et autres appareils intelligents qui sont déployés aujourd’hui devraient avoir un certain chevauchement avec l’ère de l’informatique quantique. Selon toute vraisemblance, les appareils déployés en cinq ans devront faire face aux ordinateurs quantiques. Ce chevauchement attendu rendrait aujourd’hui prudent d’intégrer des solutions de chiffrement qui sont capables de résister à la puissance des ordinateurs quantiques.

Malheureusement, ce n’est pas si simple. Il y a une quantité importante de recherches effectuées sur la cryptographie pour un monde post-Quantum par des institutions gouvernementales comme le NIST, des universités telles que le MIT et Stanford, des sociétés privées, notamment IBM et d’autres. Ces solutions peuvent avoir du sens pour certains types d’appareils connectés, tels que l’automobile, qui prennent en charge les débits élevés et disposent de sources d’alimentation rechargeables. Cependant, de nombreux dispositifs IoT LPWA bas de gamme n’ont pas la mémoire, la puissance et le débit requis pour prendre en charge ces méthodes proposées. L’ajout de ces capacités aujourd’hui pour un problème de 15 ans plus tard augmentera considérablement la taille et le coût des puces.

Un deuxième défi concerne les solutions elles-mêmes. Le marché ne connaît pas la cryptographie post-quantal. Toutes les nouvelles méthodes cryptographiques en cours de développement aujourd’hui basées sur différentes mathématiques peuvent être constatées pour avoir des vulnérabilités et des vecteurs d’attaque ouverts.

Pour compliquer davantage ce problème, il y a la question de l’urgence. Nous ne savons pas quand les ordinateurs quantiques seront réellement développés avec un nombre suffisant de qubits disponibles pour casser un cryptage complexe. Une fois qu’ils seront développés, ils appartiendront aux gouvernements et aux universités, et les utiliser pourrait coûter des dizaines de milliers de dollars par heure. Compte tenu de tous ces facteurs, y a-t-il vraiment un risque que les gens utilisent ces ressources pour pirater les appareils LPWA IoT comme les compteurs d’eau et d’électricité, qui auront probablement un retour sur investissement négatif pour le pirate?

Trouver la bonne approche

Les organisations évaluent actuellement l’une des deux approches. La première approche consiste à développer des produits qui peuvent être mis à niveau lorsque les ordinateurs quantiques deviennent une menace. Cette crypto-agilité, qui sera nécessaire pour faire face aux méthodes de cryptographie post-quanttum, permet aux fabricants de continuer à développer des appareils tout en contrôlant les coûts.

Une deuxième approche consiste à intégrer et à commencer à utiliser des fonctions cryptographiques avancées qui sont considérées comme sécurisées face à un ordinateur quantique. Cependant, cette approche aura des répercussions dans de nombreux domaines. Par exemple, si un compteur d’eau ou un dispositif de suivi est équipé d’un chiffrement futuriste, les ordinateurs et les appareils qui tentent d’accéder légitimement à ces appareils doivent bien l’avoir. Il s’agit d’une mise à niveau importante pour l’ensemble de l’écosystème.

Prendre une vue pragmatique

Si l’histoire est notre guide, il est très probable que les fonctions cryptographiques évolueront. Les acteurs de la menace trouvent souvent un moyen de casser le cryptage après leur approuvé, ce qui conduit à des progrès en cryptographie. Cela signifie qu’il y a un risque important à aller de l’avant avec une méthode aujourd’hui. Les coûts des appareils augmenteront, ce qui les rend plus difficiles à vendre, d’autant plus que leur mécanisme de sécurité est une solution à un problème inexistant aujourd’hui. Cela signifie également que les entreprises peuvent dépenser des millions de dollars en créant des appareils à futur pour constater que leur méthode de sécurité quantique est défectueuse.

Le cryptage n’est pas non plus une solution unique. Le type de données et le type de dispositif est importante. Il y a peu de valeur dans les données historiques des compteurs d’eau, tandis que les dossiers de santé d’un patient peuvent avoir beaucoup de valeur. Un tracker en temps réel dans le sac scolaire d’un enfant, dans la plupart des cas, nécessite un degré de sécurité plus élevé que de simplement protéger contre la menace future des ordinateurs quantiques décryptant les données de localisation stockées et cryptées pour révéler les mouvements historiques de l’enfant.

Ces défis suggèrent que – pour le moment – la meilleure approche peut être de commencer à développer des produits qui sont prêts pour la mise à niveau et à soutenir l’agilité cryptographique. Ils devraient minimiser les investissements dans les futures méthodes cryptographiques, tout en veillant à ce que leur matériel et leurs logiciels aient la mémoire, le débit et les capacités de performance pour prendre en charge les futures méthodes.

Dans le même temps, l’industrie doit continuer à enquêter sur les risques et les défis d’un monde post-Quantum. La viabilité à long terme des dispositifs connectés nécessite des solutions adaptées à LPWA et qui sont développées tout en gardant l’écosystème et les besoins commerciaux. Ensemble, ceux qui sont chargés de sécuriser le périphérique IoT (LPWA) créeront une norme globale qui permet aux utilisateurs de maintenir leur confiance dans la sécurité d’un monde connecté à l’ère post-Quantum.

Retrouvez l’histoire de Raspberry Pi dans cette vidéo :

-

IoTicontrol - Security IOT Box dispositif de sécurité