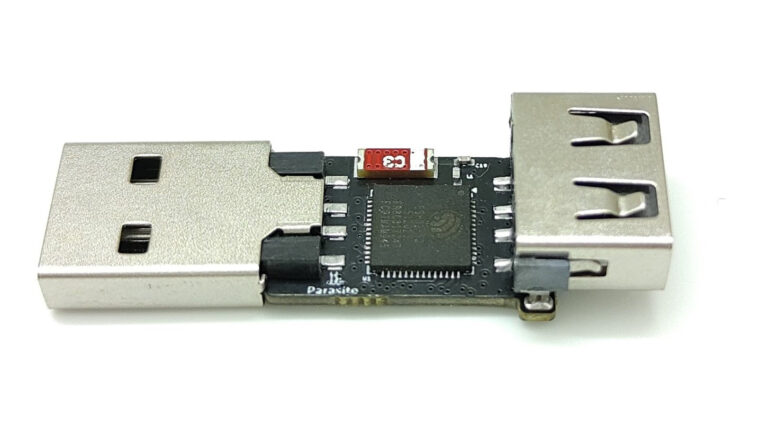

L’écosystème des outils de sécurité offensive s’enrichit d’une solution particulièrement sophistiquée pour les red teams et pentesters. Selon CNX Software, le Parasite Diabolique (Diabolic Parasite) de Unit 72784 exploite le microcontrôleur ESP32-S3FN8 pour proposer un dongle USB ultra-compact intégrant injection de touches, keylogging matériel et accès sans fil avec évasion de détection avancée. Cette plateforme se distingue par son architecture dual-port USB avec connecteur mâle Type-A pour l’hôte et femelle Type-A pour passthrough, permettant interception transparente des communications HID. Succédant au Diabolic Drive basé ATMega32U4 + ESP8266 avec 64 GB eMMC, cette nouvelle génération privilégie compacité avec 8 MB de Flash SPI et fonctionnalités furtives incluant spoofing d’identité matérielle, cadence de frappe randomisée et mode passthrough dormant. Financé sur Crowd Supply à 99 $ avec objectif de 5000 $ dépassé, ce dispositif cible red teams professionnels pour livraison décembre 2025.

ESP32-S3FN8 et architecture dual-core 240 MHz : spoofing matériel avec antenne céramique 4,1 dBi

Le cœur du Parasite Diabolique repose sur le microcontrôleur Espressif ESP32-S3FN8 intégrant processeur dual-core Xtensa LX7 jusqu’à 240 MHz avec 512 KB de SRAM, 384 KB de ROM et 8 MB de Flash SPI. Cette configuration embarque connectivité Wi-Fi 4 et Bluetooth 5.0 avec BLE, plus antenne céramique haute performance de 4,1 dBi optimisant portée et stabilité des communications sans fil.

L’innovation technique majeure réside dans le spoofing complet d’identité matérielle : contrairement aux injecteurs HID traditionnels se présentant comme clavier générique, le Parasite clone l’identité complète du périphérique HID connecté incluant PID, VID, chaînes fabricant et produit. Cette approche élimine alertes système type « Installation nouveau clavier » et évite détection par outils de sécurité surveillant nouveaux périphériques USB.

L’architecture dual-port USB constitue le différentiateur clé face aux alternatives monolithiques. Le port mâle Type-A assure connectivité hôte tandis que port femelle Type-A permet connexion du périphérique légitime avec mode passthrough transparent. Cette configuration facilite déploiement discret dans chaînes USB existantes sans modification d’infrastructure visible.

La LED RGB WS2812 fournit indication d’état configurable en mode furtif pour éliminer signalisation visuelle compromettante. L’alimentation 5V via USB avec régulateur LDO 3,3V de 700 mAh garantit fonctionnement stable dans contraintes énergétiques USB standard.

Keylogger matériel et injection furtive : cadence randomisée avec bypass clavier international

L’architecture logicielle du Parasite Diabolique privilégie furtivité maximale via keylogger matériel opérant au niveau protocole USB pour capturer frappes depuis quasi tout clavier USB standard ou composite. Cette approche contourne limitations OS et logiciels de sécurité en interceptant données directement au niveau matériel avec affichage temps réel dans interface web intégrée.

L’injection de touches exploite cadence de frappe randomisée configurable imitant saisie humaine naturelle pour contourner systèmes de détection comportementale identifiant rafales de frappe artificielle. Cette sophistication dépasse largement scripts Ducky traditionnels par simulation réaliste d’interaction utilisateur.

La fonctionnalité de bypass de disposition clavier via méthode ALT+Pavé numérique permet injection fiable de caractères anglais même sur systèmes configurés pour langues/dispositions différentes. Cette universalité garantit cohérence des payloads dans environnements internationaux sans adaptation manuelle.

Le mode passthrough maintient transparence complète avec transmission données intactes en état dormant, activable à distance pour exécution payload puis retour automatique à l’état transparent sans trace évidente de présence. Cette approche permet persistance long terme dans infrastructures cibles.

Exfiltration par réflexion de touches et contrôle distant : interface web avec fonctionnalité auto-destruction

L’innovation technique la plus sophistiquée concerne l’exfiltration par réflexion de touches transformant méthode traditionnellement bruyante en canal d’exfiltration silencieux. Le Parasite intercepte communications entre hôte et clavier réel, décodant discrètement données encodées envoyées par l’hôte sous forme de frappes simulées sans déclencher indicateurs LED ou alertes système.

Cette technique permet exfiltration de données en pleine vue car chaque interaction paraît légitime via mimétisme parfait du périphérique HID original. L’approche révolutionne exfiltration furtive en éliminant signaux visuels compromettants caractéristiques des méthodes LED clignotantes traditionnelles.

Le contrôle sans fil distant via interface web dédiée facilite configuration et monitoring opérationnel sans accès physique au dispositif déployé. Cette architecture supporte gestion multi-périphériques HID avec émulation clavier/souris et transfert d’entrées simultanés.

Les fonctionnalités avancées incluent Mouse Jiggler pour maintien d’activité système, accès distant pour opérations prolongées et auto-destruction pour élimination de preuves en cas de compromission détectée. Cette richesse fonctionnelle positionne le Parasite comme plateforme complète plutôt qu’outil ponctuel.

Positionnement concurrentiel et disponibilité : 99 $ face Rubber Ducky et OMG Cable Elite

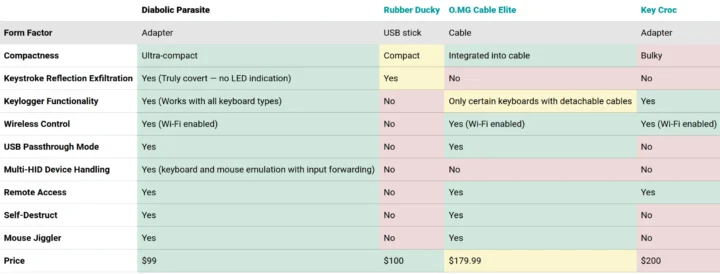

La stratégie tarifaire de Unit 72784 positionne le Parasite Diabolique à 99 $ plus frais de port (8 $ USA, 18 $ international) sur Crowd Supply avec objectif de financement de 5000 $ déjà dépassé. Cette tarification vise segment intermédiaire entre solutions basiques et dispositifs premium.

La comparaison concurrentielle révèle positionnement technique distinctif face au USB Rubber Ducky (119,99 $), OMG Cable Elite (130-170 $ selon versions) et Key Croc de Hak5. Le Parasite se différencie par architecture dual-port permettant interception transparente contre injection directe des alternatives.

L’aspect partiellement open-source reste flou avec dépôt GitHub actuellement vide malgré promesse de mise à jour. L’historique du Diabolic Drive suggère publication de schémas PDF, fichiers 3D d’enclosure et sketches Arduino, mais firmware propriétaire fermé.

Les alternatives économiques incluent LILYGO T-Dongle-S3 à 15 $ (sans firmware pentesting) et outil BUG ESP32-S3 à 59 $, bien que hardware différent sans architecture dual-port. Cette spécificité justifie surcoût pour fonctionnalités d’interception transparente inédites.

La livraison prévue décembre 2025 et succès du financement participatif confirment demande marché pour outils red team sophistiqués à prix accessible. L’évolution depuis le Diabolic Drive illustre maturation technologique privilégiant compacité et furtivité sur capacité de stockage brute.

Cette approche démocratise technologies d’implants matériels traditionnellement réservées aux opérations gouvernementales ou corporate de haute sécurité, ouvrant nouvelles perspectives pour tests de pénétration et recherche sécuritaire dans secteur privé.

Retrouvez l’histoire de Raspberry Pi dans cette vidéo :

-

Lckiioy T-Dongle-S3 ESP32-S3 Dongle USB avec écran LCD pour Nerdminer Bitcoin Nerd Miner BTC Miner

-

Meshnology Lot de 3 cartes de développement ESP32 ESP32-S3 ESP32-S3 - Carte mère ESP32-S3-DevKit N16R8 avec double mode Wi-Fi et Bluetooth Type-C Interface Broches soudées