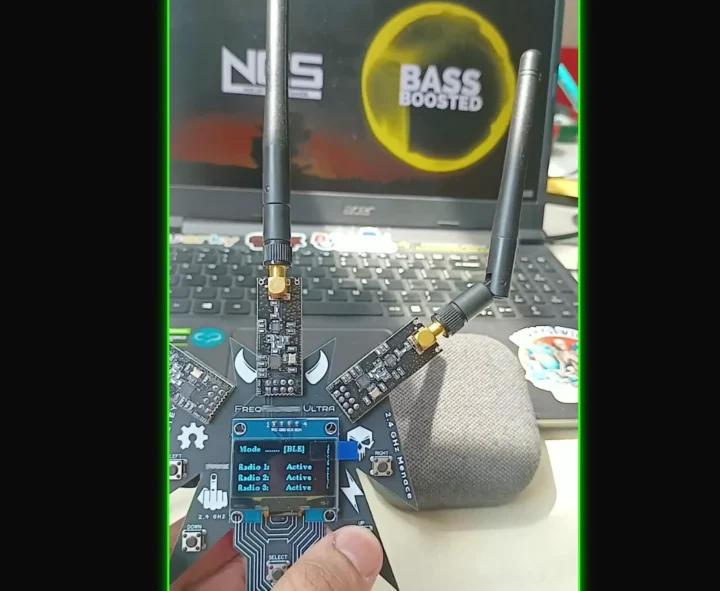

Les outils de test de pénétration sans fil évoluent vers des solutions de plus en plus spécialisées. Comme le rapporte cnx-software, le DisruptorX V2 développé par C1PH3R-FSOCIETY en Inde cible spécifiquement les vulnérabilités Bluetooth Low Energy (BLE). Basé sur un module ESP32-WORM-32, cet appareil permet aux professionnels de cybersécurité d’analyser, brouiller et usurper les signaux BLE grâce à son mode « Sour Apple » pour l’injection de signaux malveillants. Avec ses trois modules NRF24L01 et son écran OLED intégré, il se positionne comme une alternative abordable aux solutions professionnelles de test de sécurité sans fil.

ESP32-WORM-32 à 160 MHz et triple NRF24L01 : arsenal technique pour exploitation BLE

Le cœur du DisruptorX V2 repose sur un module ESP32-WORM-32 intégrant un processeur dual-core ESP32 cadencé à 160 MHz avec 520 KB de SRAM et 4 Mbit de Flash. Cette plateforme supporte nativement WiFi 802.11 b/g/n et Bluetooth 4.2, constituant la base des fonctionnalités d’analyse et d’exploitation BLE.

L’architecture se distingue par l’intégration de trois modules NRF24L01 fonctionnant sur la bande 2.4 GHz. Ces émetteurs-récepteurs sans fil permettent le sniffing de paquets, l’injection de données malveillantes et les attaques de type « mousejacking » ciblant les périphériques HID sans fil. Cette configuration triple offre une flexibilité opérationnelle pour mener des attaques simultanées ou redondantes.

L’interface utilisateur comprend un écran OLED 0.96″ pour l’affichage des informations et cinq boutons de navigation pour contrôler les différentes fonctions. L’alimentation et la programmation s’effectuent via un port micro USB standard, simplifiant le déploiement sur le terrain.

Mode « Sour Apple » contre périphériques HID : exploitation des failles de reconnexion automatique

La fonctionnalité phare du DisruptorX V2 réside dans son mode « Sour Apple », une technique d’usurpation BLE sophistiquée exploitant les failles de reconnexion automatique. Cette attaque cible le modèle de confiance utilisé par de nombreux dispositifs BLE, particulièrement les périphériques HID comme les claviers sans fil, souris et casques.

Le processus d’exploitation injecte des signaux de publicité malveillants ou des requêtes de connexion pour tromper les appareils cibles. En imitant les identités Bluetooth de dispositifs de confiance, l’outil force la reconnexion vers de faux périphériques contrôlés par l’attaquant. Cette technique révèle les défaillances de sécurité des appareils effectuant une reconnexion automatique sans réauthentification appropriée.

Les capacités s’étendent au brouillage de signaux, à l’analyse de paquets BLE en temps réel et à la simulation de périphériques légitimes. L’outil peut observer les interactions entre appareils BLE pour identifier les protocoles utilisés et leurs vulnérabilités potentielles. Cette approche méthodologique facilite l’étude du comportement protocolaire et la découverte de failles de sécurité inédites.

Le firmware personnalisé développé spécifiquement pour l’ESP32 exécute les routines d’exploitation via des scripts dédiés. Bien que les développeurs de C1PH3R-FSOCIETY restent discrets sur les détails techniques, leur compte Instagram présente diverses démonstrations d’utilisation, notamment l’interférence avec des haut-parleurs Bluetooth.

36 $ sur Tindie face aux alternatives Mayhem V2 et Deauther Watch X

Le marché des outils de test de pénétration sans fil propose plusieurs alternatives selon les besoins spécifiques. Le DisruptorX V2 se positionne face au Mayhem V2 (carte d’extension ESP32 + NRF24L01), aux solutions Raspberry Pi Zero dédiées au piratage sans fil, et au Deauther Watch X couvrant IR et WiFi.

La spécialisation BLE du DisruptorX V2 le distingue de ces concurrents généralistes. Alors que la plupart des outils se concentrent sur WiFi et RF général, ce dispositif cible exclusivement les vulnérabilités Bluetooth Low Energy. Cette approche focalisée permet une expertise approfondie des protocoles BLE au détriment de la polyvalence multiprotocole.

La commercialisation s’effectue via Tindie au prix de 36 $ avec une remise de 10% applicable à partir de deux unités. Ce positionnement tarifaire le rend accessible aux professionnels de cybersécurité, testeurs de pénétration et pirates éthiques recherchant un outil spécialisé sans investissement majeur.

L’absence de documentation technique publique sur GitHub contraste avec l’approche open-source habituelle des projets ESP32. Cette stratégie commerciale privilégie probablement la protection de la propriété intellectuelle des techniques d’exploitation développées par l’équipe indienne.

Le DisruptorX V2 illustre la tendance vers la spécialisation des outils de cybersécurité, répondant aux besoins croissants d’analyse des protocoles IoT. Sa conception compacte et son prix abordable en font une option attractive pour l’évaluation de sécurité BLE dans un contexte professionnel ou éducatif.

-

Fxzqgnh Module Ubertooth pour Analyseurs BLE de Composants électroniques

-

DEWOTHV Module Relais ESP 2 Canaux DC5-60 V Module Relais double Wi-Fi et Bluetooth avec 4 MB de Mémoire Flash Carte de Développement Secondaire ESP32 pour Arduino