Le bogue de Tarun est un bâton USB avec un petit affichage décrit comme un «dispositif de piratage éthique alimenté par AI», prenant en charge le contrôle vocal, et offert avec un MCU à double cœur Raspberry PI RP2040, un microcontrôleur SOC sans fil STM32F411 Cortex-M4F STM32F411.

L’appareil dispose également d’une carte microSD pour le stockage, de la connectivité WiFi et BLE pour la version ESP32-S3. Le bogue offrirait des «capacités d’injection HID de pointe» (par exemple, l’émulation du clavier / de la souris) avec contrôle sans fil et intégration Chatgpt. Il est fait pour les pirates éthiques, les formateurs de cybersécurité, les éducateurs technologiques et les fabricants de bricolage.

Spécifications des insectes:

- Microcontrôleur (l’un ou l’autre)

- Raspberry PI RP2040 Microcontrôleur à double cote-Core M0 +

- Microcontrôleur Dual-Core LX7 ESPRESSIF ESPSIF

- STMICRO STM32F411 ARM CORTEX-M4F MCU @ 100MHz avec 512 Ko Flash, 128KB SRAM

- Stockage – fente de carte microSD à l’intérieur du port USB de type A

- Affichage – petit affichage couleur

- Audio – peu clair. Il pourrait utiliser le microphone sur l’hôte pour le contrôle vocal, car je ne vois aucun microphone sur le tableau ci-dessous.

- USB – port USB de type A masculin

- Misc – Bouton, LED RVB

- Alimentation – 5V via USB

- Dimensions – Semblable à une petite clé USB

MISE À JOUR: Les spécifications matérielles et la conception mécanique du modèle ESP32-S3 se ressemblent exactement à la T-Dongle-S3 de Lilygo (voir la section des commentaires).

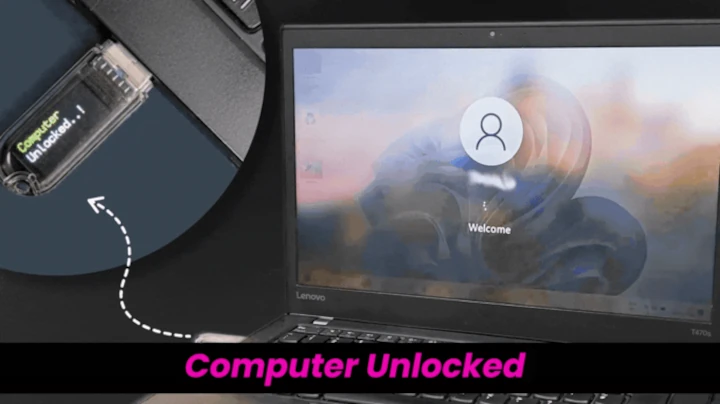

Le bug peut agir comme un clavier, insérer des touches ou d’autres charges utiles lorsque vous l’insérez dans l’hôte ou la commandant via des commandes vocales. Puisqu’il s’intègre à ChatGpt, vous pouvez simplement lui demander d’ouvrir YouTube dans un navigateur Web ou de créer un script de piratage. D’autres cas d’utilisation incluent l’utiliser comme clé de sécurité, le remplacement des entrées de mot de passe, un mineur Bitcoin similaire au Lucky Miner Solo-LV02 (pour l’éducation / la recherche uniquement), et un hotspot WiFi pour la télécommande et l’injection de charge utile via votre téléphone ou un autre appareil. Vous pouvez également afficher des images, des codes QR, des vidéos et des animations sur l’affichage intégré du bug.

Le bug est compatible avec les hôtes exécutant Windows, Linux, MacOS et Raspberry PI OS, et les charges utiles peuvent être programmées en Python, Micropython, C ++, etc. On nous dit que la conception sera entièrement ouverte avec les fichiers de conception matérielle, les fichiers STL, le micrologiciel et les bibliothèques à publier après la campagne de financement participatif. Il n’y a pas grand-chose à montrer pour le moment, sauf qu’il semble y avoir un prototype de bogue de travail comme démontré dans la vidéo ci-dessous (vous pouvez envisager de baisser le volume).

Tarun a lancé le bug sur Kickstarter avec un objectif de financement de 288 187 JPY (environ 2 004 $) qui a déjà été dépassé. Le bogue est proposé pour 59 $, que vous sélectionniez les versions RP2040, ESP32-S3 ou STM32 du dispositif de piratage éthique. L’expédition ajoute environ 15 $ et les livraisons devraient commencer d’ici septembre 2025.

Retrouvez l’histoire de Raspberry Pi dans cette vidéo :

-

diymore Carte de développement ESP32 pour caméra ESP32-S3-WROOM WiFi/Bluetooth, pour ESP32-S3-N16R8 DC 5 V Dual Core, 2640 Camera TF Card Module

-

Meshnology Lot de 3 cartes de développement ESP32 ESP32-S3 ESP32-S3 - Carte mère ESP32-S3-DevKit N16R8 avec double mode Wi-Fi et Bluetooth Type-C Interface Broches soudées